Threat Intelligence Plus

Der Autopilot für Ihre vollumfängliche IT-Sicherheit für kleine, mittelständische und große Unternehmen

Hackerangriffe sind unvermeidbar und können einen großen Schaden in Ihrem Unternehmen verursachen. Kompletter Datenverlust, Lösegeldforderungen und kostspielige Wiederherstellungsmaßnahmen sind nur wenige Beispiele dafür. Oft lauern Viren und Trojaner wochenlang unentdeckt in Ihren Systemen bist sie aktiv werden. Mit Threat Intelligence Plus sind Sie bestens gerüstet um entweder den Ernstfall zu vermeiden oder bei einem erfolgten Angriff sofort richtig reagieren zu können um einen größeren Schaden abzuwenden. Selbst eine Firewall schützt zum Beispiel nicht vollumfänglich vor Cyberangriffen.

Alarmierende Zahlen:

Die Gesamtmenge an Malware ist seit 2019 um 358% und an Ransomware sogar um 435% gestiegen. (Forbes)

Cyber-Bedrohungen lauern überall

Wie funktioniert

Threat Intelligence Plus

- Software as a Service

- intuitive Weboberfläche

- Serverinfrastruktur ausschließlich in deutschen Rechenzentren gehostet

- innovative Beacon Technologie

- IT-Security made in Germany

Was z.B. analysiert

Threat Intelligence Plus

- Kommunikation im Netzwerk

- Active Directory

- Antivirus-Programme

- bekannte Sicherheitslücken in IT-Infrastruktur und Konfigurationen

- Malware Simulation

- und vieles mehr

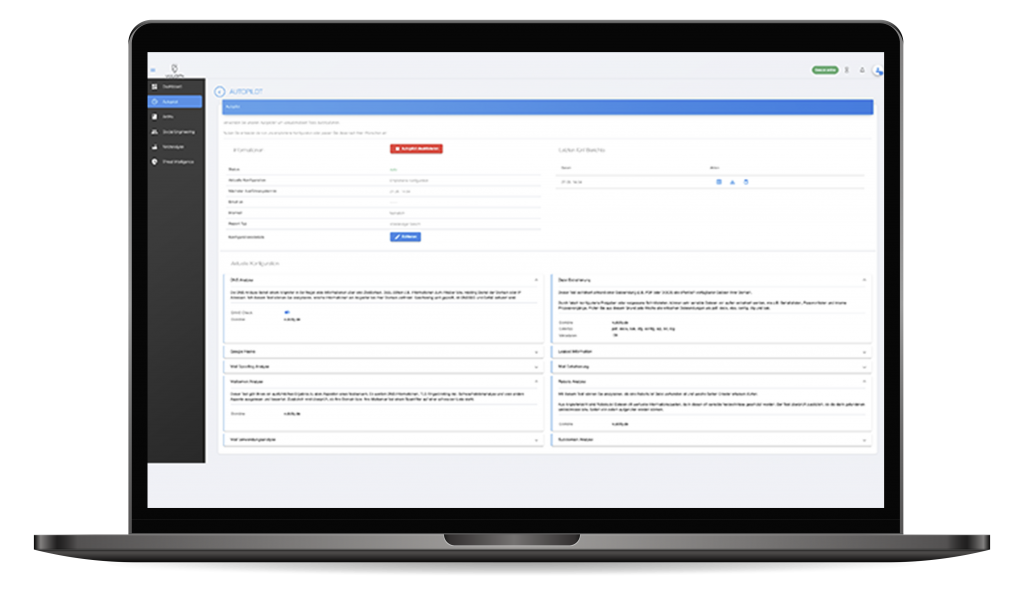

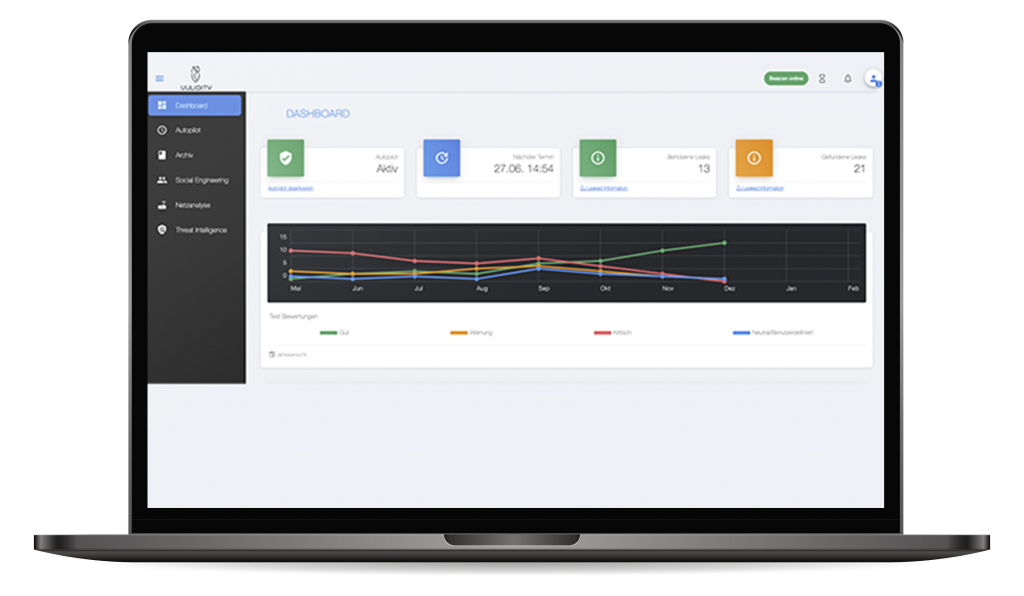

In nur 3 Schritten zur ersten Cyber-Bedrohungsanalyse

2.

Grundeinrichtung und

Autopilot konfigurieren

3.

Ergebnisreport und

Cyber-Bedrohungsanalysen erhalten

Mit Threat Intelligence Plus profitieren Sie von

schnelle Einrichtung

in jede individuelle Unternehmensumgebung

sofortige Risikoeinschätzung

durch automatisierten Analyseprozess

Security made in Germany

Forschung & Entwicklung durch hochgradig zertifizierte Experten

unkomplizierte Nutzung

durch intuitive Bedienoberfläche

Datenbank aus eigener Schmiede

mit ausschließlich geprüften Ergebnissen

innovative Beacon Technologie

interne Ergebnisse verlassen nicht das Unternehmen

Trotz namhafter Netzwerkinfrastruktur ist Ihre Cybersicherheit nicht gewährleistet!

Gehören Sie immer noch zu den Unternehmen, die sich beim Thema Cybersicherheit vorrangig auf einen namhaften und sicher scheinenden Hersteller verlassen? Dann wird es höchste Zeit Ihr Cyber-Sicherheitskonzept zu überarbeiten um drohende Schäden zu vermeiden. Denn zum umfänglichen Cyberschutz gehört soviel mehr! Mit Threat Intelligence Plus nehmen Sie Ihre IT-Infrastruktur genau unter die Lupe und decken Schwachstellen einfach und in minutenschnelle auf.

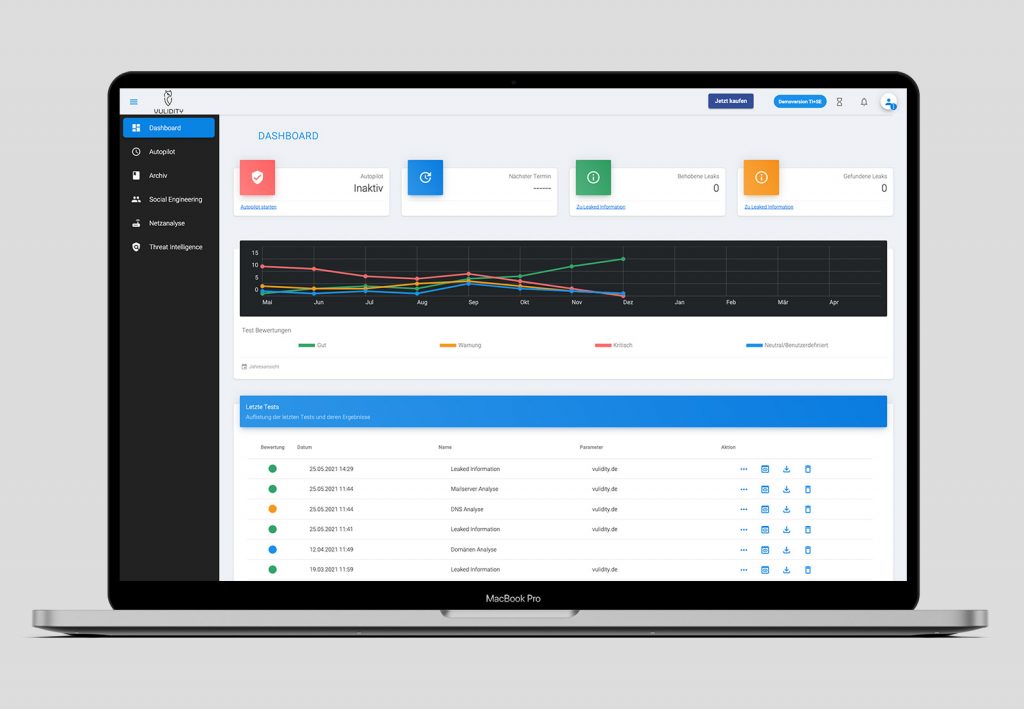

Leistungen Threat Intelligence Plus

Analysieren Sie Ihre Active Directory Umgebung aus der Sicht eines Angreifers.

Simulieren Sie einen Angreifer der verschiedene Scans auf Ihre Systeme ausführt und prüfen Sie, ob Ihre Infrastruktur diesen Angreifer erkennt.

Simulieren Sie die Kommunikation von Angreifern, die mit Backdoors oder Shells von Ihren Systemen agieren. Das Testergebnis wird Ihnen zeigen, ob Ihre Infrastruktur den aktiven Eindringling erkennen würde.

Wir stellen Ihnen verschiedene Schadsoftware zur Verfügung mit der Sie Ihre Antiviren Lösung in verschiedenen Komplexitätsstufen testen können. Selbstverständlich ohne dass Ihnen dabei wirklich ein Schaden entsteht.

Simulieren Sie die Kommunikation von Malware in Ihrem Netzwerk. Das Testergebnis zeigt Ihnen dabei, ob Ihre Infrastruktur die Malware erkennen würde.

Testen Sie, welche Systeme untereinander kommunizieren. Sie können damit feststellen, ob z.B. Smart Home Geräte wie die Kaffeemaschine mit einem Server kommuniziert und so einen Angreifer visuell identifizieren.

Dieser Test simuliert Vorgehensweisen von echter Malware, bei denen von unseren Reverse Engineers der Schadanteil entfernt wurde, Ihnen somit also kein echter Schaden entsteht. Erkennt Ihre Monitoring Lösung die Signaturen?

Analysieren Sie Ihre Infrastruktur auf Systeme mit Standardbenutzerkennungen sowie zugreifbaren Diensten und testen Sie wie belastbar Ihr Netzwerk ist.

Überprüfen Sie, ob sich ein Angreifer mit einfach zu erratenden oder über geleakte Benutzerkennungen bei Ihren externen Systemen anmelden kann.

Scannen Sie Ihre Server, IoT-Geräte und andere Systeme, um alle offenen Ports zu identifizieren. Gleichzeitig wird analysiert wie viele Informationen die gefundenen Dienste preisgeben.

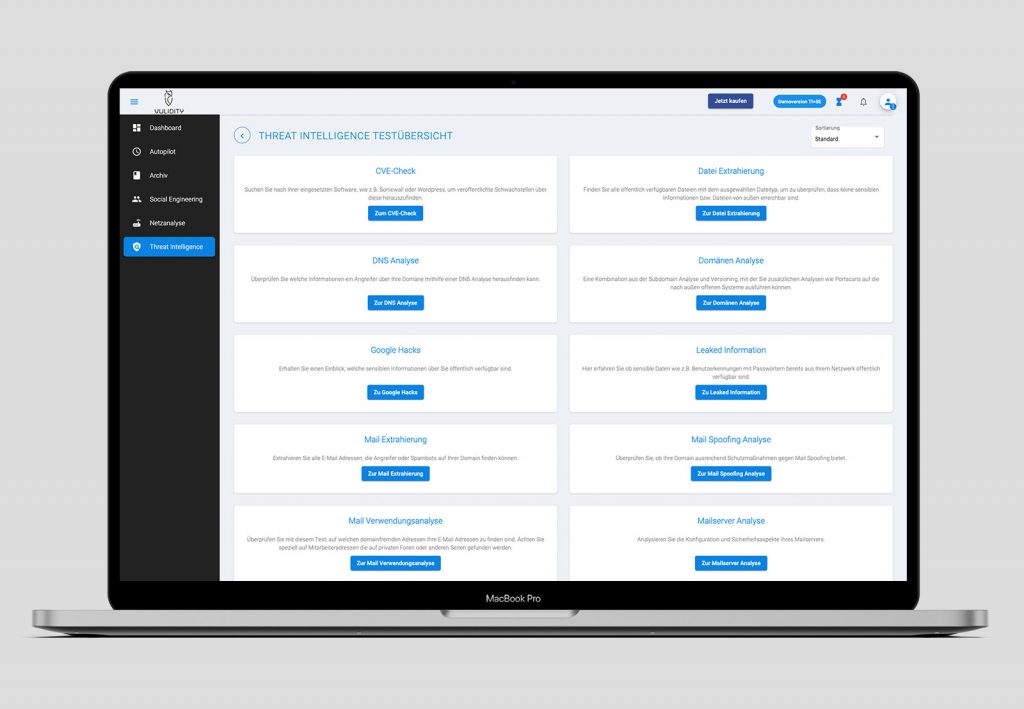

THREAT INTELLIGENCE FEATURES SIND INKLUSIVE

Mit diesem Test überprüfen Sie, welche Subdomains und Informationen ein Angreifer über Sie findet. Dieser Test kombiniert verschiedene Tests wie Subdomain Analyse und Versioning. Dabei zeigt Ihnen ein seperater „Resultate“ Reiter in der Anwendung, welche Subdomains, IP Adressen und Versionen von Software Sie nach außen hin offenlegen. Gleichzeitig wird geprüft, welche Ports auf den gefundenen Systemen von außen zugreifbar sind.

Überprüfen Sie, ob bereits sensible Daten bzw. Informationen aus Ihrem Netzwerk öffentlich zugänglich sind. Die Ergebnisse dieses Tests sind z.B. Benutzerkennungen mit Passwörtern, Firmeninterna und Konstruktionsplänen.

Prüfen Sie auf welche Dateien Angreifer von Ihrer Domain und Ihren Servern von extern Zugriff haben.

DNS Informationen bieten einem Angreifer in der Regel viele Informationen über eine Zieldomain. Dazu zählen z.B. Informationen zum Inhaber bzw. Hosting Dienst der Domain oder IP Adressen. Mit diesem Test können Sie analysieren, welche Informationen ein Angreifer bei Ihrer Domain vorfindet. Gleichzeitig wird geprüft, ob DNSSEC und DANE aktiviert sind.

Überprüfen Sie, welche sensiblen Informationen über Sie öffentlich verfügbar sind. Durch die Indizierung und die Crawlbots von Google werden sensible Dateien und Informationen öffentlich zugänglich gemacht. Durch vorgefertigte Suchanfragen, lassen sich diese abrufen. In mehreren vorbereiteten und effektiven Kombinationen aus Google Hacks werden z.B. Datenbank Backups oder alle öffentlichen Login-Portale aufgelistet.

Extrahieren Sie sämtliche E-Mail Adressen einer Domain, welche von Bots und Angreifern für automatisierten Phishing Angriffen oder Spam verwendet werden.

Die CVE Analyse identifiziert Schwachstellen Ihrer eingesetzten Produkte und verwendeten Software. Hierzu geben Sie z.B. einfach Sonicwall oder Windows Server 2019 als Suchbegriff in das Test Formular ein.

Überprüfen Sie, ob Ihre Domain ausreichende Schutzmaßnahmen gegen Mail Spoofing implementiert hat. Im Fokus stehen hier speziell DMARC und SPF, welche Mail Spoofing Angriffe mit Ihrer Domain als Absender deutlich erschweren.

Dieser Test liefert Ihnen ein ausführliches Ergebnis zu allen Aspekten eines Mailservers. Es werden DNS Informationen, TLS Fingerprinting inkl. Schwachstellenanalyse und viele andere Aspekte ausgelesen und bewertet. Zusätzlich wird überprüft, ob Ihre Domain bzw. Ihre Mailserver bei einem Spamfilter auf einer schwarzen Liste steht.

Mit diesem Test können Sie analysieren, ob bei vorhandener robots.txt Datei die aufgelisteten Seiten und Verzeichnisse von extern zugänglich sind. Aus Angreifersicht sind robots.txt Dateien oft wertvolle Informationsquellen, da dort oft sensible Verzeichnisse geschützt werden bzw. viele Informationen abgeleitet werden können.

Analysieren Sie hiermit alle TLS-Aspekte einer Verbindung. Unter anderem werden dabei Security Header analysiert und das Zertifikat mit sämtlichen Informationen dargestellt.

Analysieren Sie die Sichtbarkeit Ihrer Subdomains aus Angreifersicht. Dabei werden durch verschiedene Vorgehensweisen alle gefundenen Subdomains von Ihrer Domain aufgelistet.

Damit sehen Sie, welche Webserver Version einem Besucher oder Angreifer angezeigt wird. Bei Ausgabe der Versionsnummer kann ein Angreifer sehr einfach Schwachstellen herausfinden und zu seinem Vorteil nutzen. Maximal sollte die verwendete Webserver Software wie z.B. Nginx oder Apache angezeigt werden.

Überprüfen Sie, welche Scripts auf Ihrer Webseite zum Einsatz kommen. Sollten Sie Scripts finden, die nicht von Ihnen integriert wurden, kann dies ein Indicator of Compromise (IoC) sein. Zusätzlich können Malvertising und Cryptomining-Scripts entdeckt werden.

Diese Analyse simuliert einen Angreifer der ein Bruteforcing auf Ihren Webserver durchführt. Als Ergebnis erhalten Sie alle Verzeichnisse und Dateien, welche auf dem Server gefunden werden können inkl. deren HTTP-Statuscodes. Mit diesem Test können Sie nachvollziehen welche Dateien und Informationen auf Ihrem Webserver zu finden sind.

Führen Sie ein Mini-Audit von Ihrem CMS/Webserver durch. Die eingesetzte Lösung wird auf falsche Konfiguration, verwendete Plugins und einfache Schwachstellen analysiert.

Testen Sie mit diesem Test, ob sich E-Mail Adressen von Ihnen öffentlich auf anderen unternehmensfremden Domains wiederfinden lassen z.B. Pornoseiten oder rechtsradikale Foren.

Cyber-Security die universell für alle Branchen und Unternehmensgrößen einsetzbar ist!

Unsere Threat Intelligence Module liefern für alle Branchen und Unternehmensgrößen den optimalen präventiven Schutz. Vom Kleinunternehmer über den Mittelständler bis hin zum Konzernriesen – von der Gesundheitsbranche über Behörden bis hin zur Industrie.

Sie wünschen eine persönliche Beratung oder ein individuelles Angebot?

Schreiben Sie uns, wir helfen sofort weiter!